Table de Matieres

I. Présentation

Dans ce tutoriel, nous allons présenter quelques méthodes servant à vérifier une URL ou un lien. Vous avez reçu un e-mail, un SMS, ou un message sur WhatsApp avec un lien et vous avez un doute, comment déterminer s’il s’agit d’un lien malveillant ou non ? Voici nos recommandations.

À titre de rappel, un lien correspond à une URL (Uniform Resource Locator), c’est-à-dire tout simplement l’adresse ou le chemin à emprunter lorsqu’on veut atteindre une ressource (une page d’un site web, un fichier à télécharger, etc.) sur le réseau. Les cybercriminels ont tendance à utiliser cet outil pour mener à bien leurs attaques (phishing), car un système aura beau être hyper sécurisé, son talon d’Achille reste et demeure son utilisateur final.

Cela étant dit, il n’est pas exhaustif de rappeler quelques dommages pouvant être causés par un simple clic de souris sur un lien piégé :

- Le vol d’informations personnelles pour des utilisations inappropriées (usurpation d’identité, détournement financiers, revente à des fins de publicité, etc.)

- Le chiffrement des données à l’aide d’un ransomware.

- Le déni de service ou la prise de contrôle d’un appareil.

- Etc.

II. Rappel sur la structure d’une URL

Bien qu’il y ait d’autres éléments variables comme des paramètres, cette dernière est généralement composée des éléments suivants :

- Le protocole utilisé pour atteindre la ressource : http(s), ftp, etc…

- L’identifiant de la machine ou serveur stockant la ressource : généralement représentée ici une adresse IP ou un nom de domaine.

- Le port : permettant d’identifier le service donnant accès à la ressource sur la machine (443 pour du https, 445 pour du SMB, 21 pour FTP, etc.)

- Le chemin d’accès à la ressource une fois arrivé sur la machine (généralement le dossier dans lequel se trouve la ressource)

Pour de la navigation sur le web, retenez qu’un lien commencera toujours par « http » ou « https », le second étant préférable puisqu’il s’agit d’une version sécurisée de ce protocole.

Bien que cette structure soit la plus répandue en termes d’usage, il existe aussi des services permettant de raccourcir des URL, c’est-à-dire faire correspondre une URL longue (en termes de nombre de caractères) en une autre plus courte (par utilisation d’algorithmes conçus pour la cause et généralement stockés dans des bases de données). Le danger avec cette pratique que l’on puisse justement être redirigé vers un site autre que celui escompté et subir une des conséquences citées plus haut.

À ce sujet, vous pouvez lire cet article :

On verra donc ici quelques techniques pouvant aider à identifier un potentiel lien malveillant.

A. Vérifier la syntaxe

Un des premiers éléments qui devrait taper à l’œil lorsqu’on reçoit un lien, que ce soit par e-mail, WhatsApp, ou SMS, c’est justement sa syntaxe. En d’autres termes, il s’agit de vérifier sa structure de base, c’est-à-dire son protocole et les caractères qui le suivent (après le « https », etc.).

Pour le cas de IT-Connect, à titre d’exemple, le véritable lien menant à la page d’accueil est « https://www.tuto.cm/ ». Cependant, un attaquant pourrait le modifier en « https://www.tut0/ », c’est-à-dire remplacer le « o » par « 0 » qui ressemble plutôt à un chiffre zéro.

Ce qui implique que l’attaquant effectue l’acquisition de ce domaine, en appliquant la méthode dite du typosquatting, dans le but de tromper l’utilisateur. À ce sujet, les exemples sont nombreux. Voici un très bon exemple :

Par ailleurs, comme évoqué plus haut, il existe des raccourcisseurs d’URL (qu’ils soient propriétaires ou tierces) que certains sites web utilisent en vue de réduire la taille des liens à transmettre. Parmi les fournisseurs de liens courts, il y a le service Bit.ly.

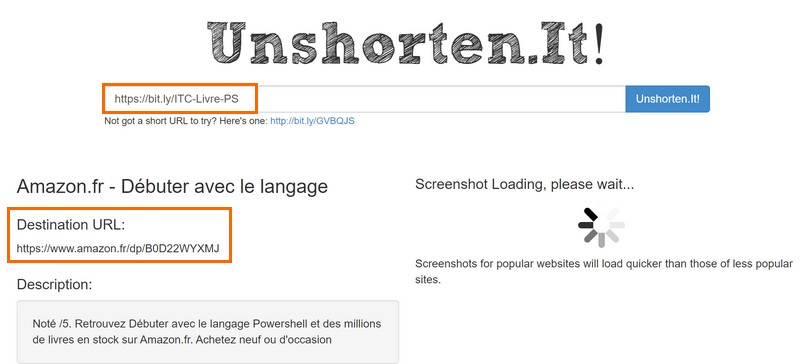

Vous pouvez tester le lien https://bit.ly/ITC-Livre-PS, créé par nos soins, et qui renvoie vers une page Amazon.fr.

Certains services officiels utilisent leur propre raccourcisseur d’URL. Nous pouvons prendre aussi YouTube comme exemple. Prenons l’exemple d’une vidéo dont le lien réduit est « https://youtu.be/9PrKRyne0LM », et le lien complet correspondant est « https://www.youtube.com/watch?v=9PrKRyne0LM ».

B. Vérifier la source

Une autre méthode à adopter avant d’envisager de cliquer sur un lien suspect que vous recevez est de vérifier sa source, notamment en se référant à l’actualité ou faire appel à son intuition.

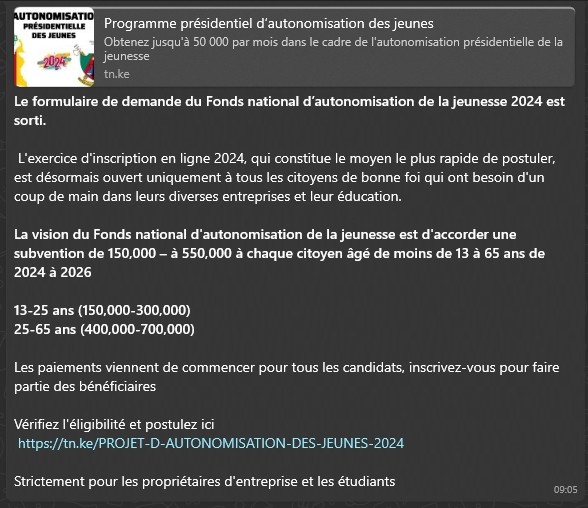

Prenons cet exemple : il y a quelques semaines de cela, je recevais ce message WhatsApp de l’un de mes amis, qui soit dit en passant, viendrait de la part de la Présidence de la République du Cameroun. Dans ce message, cette institution accorderait des subventions aux entrepreneurs et étudiants, en demandant de cliquer sur un lien présent dans ce message afin d’y bénéficier. J’ai pris la peine de capturer ce message, pour alimenter ce tuto.

Premièrement, j’ai pensé aux méthodes avec lesquelles cette institution communique : site web officiel, réseaux sociaux, journaux officiels, radio et télédiffusés, presse écrite et autres. Il m’est donc d’abord venu à l’esprit de commencer par faire la ronde de l’ensemble de ces plateformes numériques, puis d’attendre les heures de diffusions des journaux officiels, avant de répondre à mon ami qu’il n’en était rien.

De plus, par soucis de crédibilité et de fiabilité, il n’est pas très habituel de voir des administrations au Cameroun communiquer avec des liens raccourcis. Cela étant dit, un lien menant aux communiqués officiels qu’on peut retrouver sur le site officiel de la Présidence de la République du Cameroun serait plutôt de la forme « https://prc.cm/fr/actualites/communiques », ce qui n’est pas le cas dans ce message.

Je vous conseille vivement de faire pareil lorsque vous recevez un lien qui vous parait suspect. Si cela ne vous semble pas toujours évident, on peut aussi essayer la méthode de vérification en ligne.

En France, nous pouvons constater des arnaques similaires pour divers sujets, notamment certaines offres liées à l’écologie et à la rénovation énergétique des habitations.

C. Vérifier un lien suspect en ligne

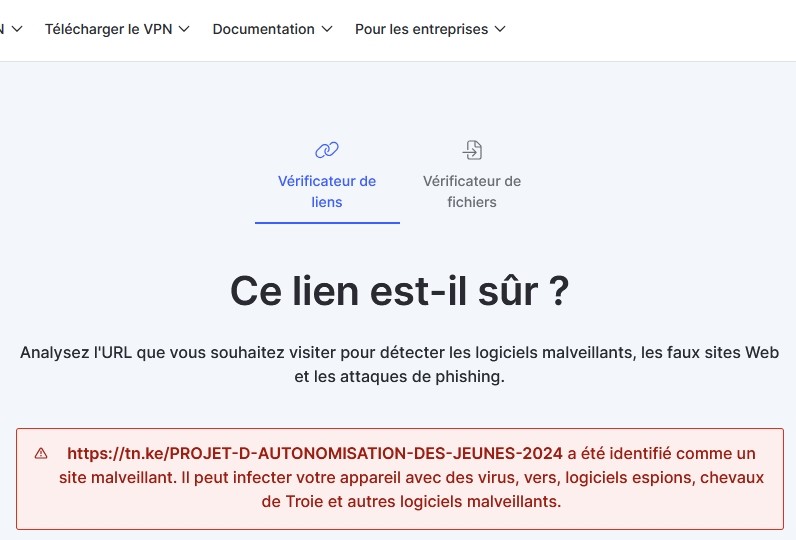

Il existe des services permettant de procéder à la vérification de liens en ligne, tels que ceux proposés par Orange Cyberdéfense à travers son service Orange Cybersecure, VirusTotal, Urlscan.io ou encore celui de NordVPN et bien d’autres.

Revenons encore à ce message envoyé par mon ami pour illustrer cela.

Je copie le lien présent dans ce message WhatsApp et je me rends sur le site de vérification de NordVPN. Une fois sur la page de vérification, j’entre le lien dans la barre d’analyse, puis je clique sur le bouton « Analyser ». Je reçois ce message me disant que le lien mène vers un site malveillant.

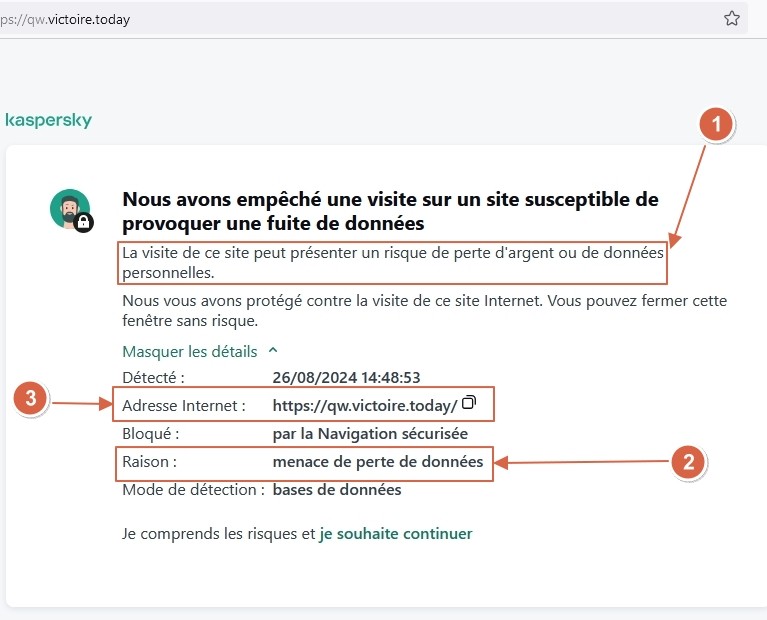

Poussé par la curiosité, je décide d’essayer d’identifier la nature réelle de la menace à laquelle je m’expose en me proposant de cliquer sur ce lien dans le message…

Un tel test doit être effectué sur un environnement isolé en mode sandbox (environnement de bac-à-sable dit jetable) ou éventuellement sur une machine virtuelle. Il convient aussi d’être équipé d’un logiciel de protection actif et à jour, pour ma part, il s’agit de Kaspersky Standard (équipé d’un module de protection en ligne).

Dans le cas présent, en cliquant sur le lien, mon anti-malware me confirme ainsi que je pourrais me faire voler mes données ou les perdre (souvenez-vous qu’il est demandé dans le message de mon ami de cliquer sur le lien afin d’avoir accès à un formulaire permettant d’y introduire ses données).

De plus, je peux aussi constater que le lien initial me redirigeait vers une adresse autre que celle de la Présidence de la République du Cameroun (www.prc.cm). Pour des raisons de sécurité, je m’arrête à ce niveau et je supprime le message.

D. Qui se cache derrière une URL réduite ?

Pour le cas des URL réduits, il est également possible d’effectuer cette vérification en ligne afin de savoir quel est l’URL de destination associée à un lien court, sans le vérifier soi-même.

Il existe des extensions pour les navigateurs, ainsi que des sites en ligne où il suffit de spécifier un lien court. Nous pouvons citer, par exemple, les sites « unshorten.it » et « checkshorturl.com« , tous les deux gratuits.

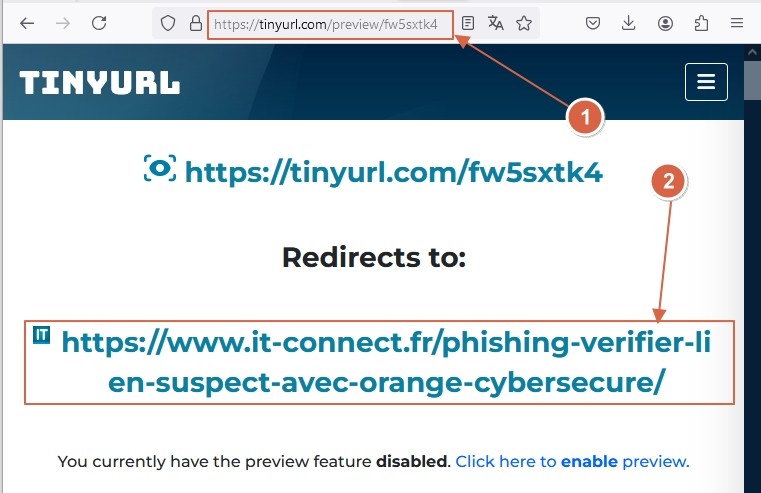

Par ailleurs, certains raccourcisseurs d’URL disposent d’une fonction de prévisualisation. Le service TinyURL, par exemple, permet de le faire avec sa fonctionnalité « Preview ». De façon simple, il s’agit ici d’identifier le lien entier caché derrière le lien réduit commençant par « https://tinyurl.com/« , sans accéder directement au site de destination à partir de son appareil personnel.

À titre illustratif, voici un lien créé par nos soins dans le cadre de ce tutoriel et qui renvoie vers une page du site IT-Connect . D’abord, on va réduire le lien de la page de destination avec le service de TinyURL, ce qui nous donne le lien court. Désormais, impossible de savoir ce qui se cache derrière le lien « https://tinyurl.com/fw5sxtk4« … N’est-ce pas ?

Pour se rassurer qu’il s’agisse effectivement du lien réduit de l’article, on n’a qu’à préfixer le nom de domaine « tinyurl.com » présent dans le lien réduit avec l’expression « preview » après l’avoir saisi dans la barre d’adresse du navigateur. Ce qui dans notre cas, donne l’adresse « https://preview.tinyurl.com/fw5sxtk4 » et on valide. Si tout est ok, on devrait avoir le véritable lien menant à notre article sur IT-Connect comme sur cette image.

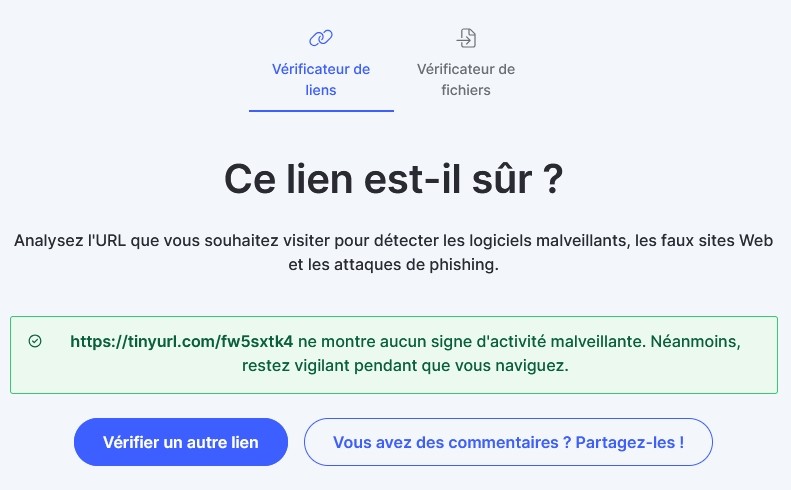

De plus, si je retourne faire une analyse sur le site de NordVPN avec le même lien réduit, ce dernier semble sain et sans risque. Regardez par vous-même :

E. Cas pratique : analyse d’un e-mail suspect

Terminons par l’analyse d’un cas pratique basé sur un e-mail suspect. Dans un e-mail ou un message suspect, il est indispensable de s’intéresser à l’ensemble des éléments, et pas seulement au(x) lien(s).

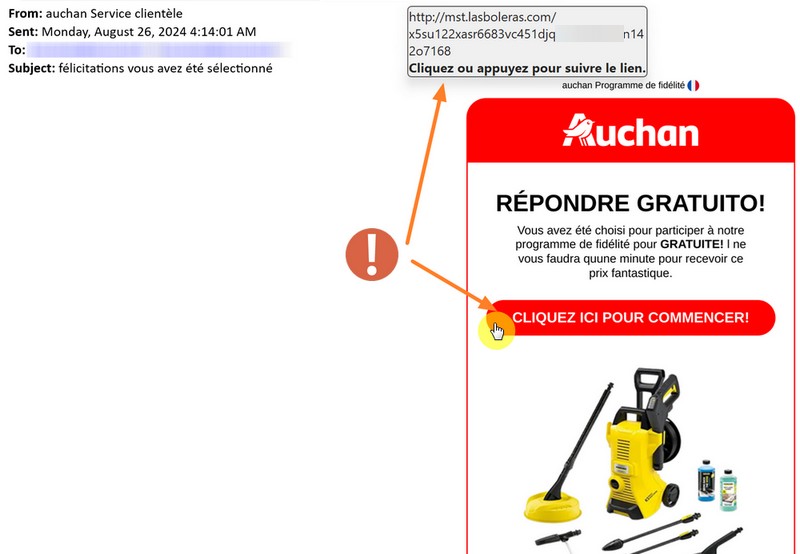

L’e-mail ci-dessous est un exemple d’e-mail malveillant, parmi tant d’autres. Ici, c’est l’identité de l’enseigne Auchan qui est usurpée. Comment s’en assurer ?

Quand vous recevez un e-mail et que celui-ci contient un lien, la première chose que vous devez faire, c’est positionner le curseur de la souris sur le lien, sans cliquer. En effet, l’URL est associée à une encre, c’est-à-dire un élément tel qu’un texte ou une image, qui renvoie vers le lien et qui peut s’avérer trompeur. C’est une façon de masquer le lien.

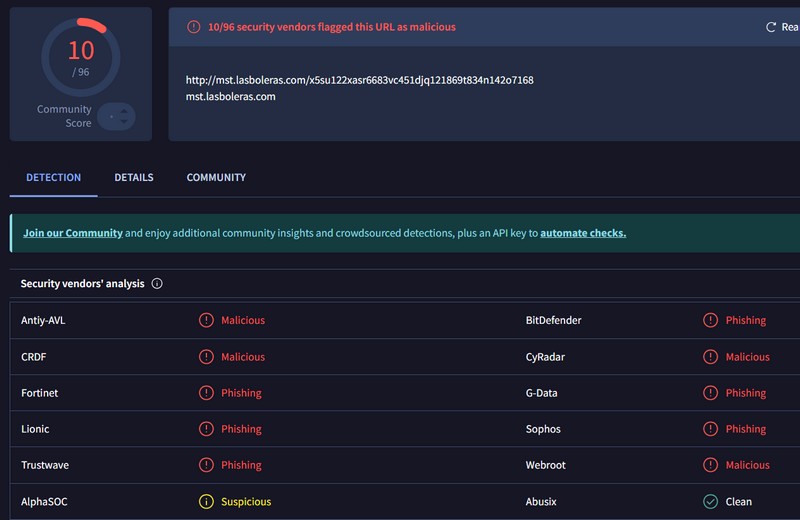

Dans cet exemple, le lien est positionné sur l’image et l’utilisateur est invité à cliquer sur l’image. Si l’on positionne la souris sur l’image, nous pouvons avoir un aperçu du lien. L’URL « http://mst[.]lasboleras[.]com » est suspecte et n’a rien à voir avec Auchan. De plus, le protocole non sécurisé « http » est utilisé dans l’URL, alors que la grande majorité des sites sont accessibles en « https », dont le « s » est synonyme de connexion sécurisée. Dans le même esprit, vérifiez l’adresse e-mail de l’expéditeur.

En complément, vérifiez la syntaxe des phrases et les fautes d’orthographe. Ici, l’e-mail est très mal rédigé, il y a énormément de fautes et la mise en page n’est pas irréprochable. C’est un signe qui ne trompe pas et qui montre que cet e-mail est un piège.

Enfin, posez-vous la question sur la légitimité de cet e-mail : on veut vous offrir un cadeau ? Ne tombez pas dans le panneau. Ne soyez pas naïf. Dans le cadre de cette arnaque, « ce cadeau » représente un appât pour tenter de vous tromper.

Nous pouvons finir par l’analyse du lien avec un outil en ligne, par exemple, via VirusTotal. Ce lien est considéré comme malveillant par 10 solutions de sécurité différentes, ce qui confirme nos doutes.

IV. Conclusion

À la suite de la lecture de cet article, vous devrez désormais être à mesure de prendre du recul avant de cliquer sur un lien, qu’il vous provienne d’un expéditeur familier ou non. Au vu des conséquences parfois irréversibles qu’un simple clic sur ce dernier pourrait causer, il est essentiel d’être vigilant.

En résumé, vous devez vérifier les éléments suivants :

- Vérifiez l’URL : le nom de domaine est-il celui utilisé habituellement par l’organisation ? Ne s’agit-il pas d’un faux domaine qui ressemble au domaine officiel ? En cas de doute, prenez quelques minutes pour vous rendre sur le site officiel de l’entité et ainsi vérifier l’information.

- Méfiez-vous des URL raccourcies et en cas de doute, pensez à vérifier le lien complet avant d’envisager de cliquer dessus.

- Vérifiez l’adresse e-mail de l’expéditeur ou le numéro de téléphone.

- Vérifiez le lien avec un outil en ligne, c’est une façon rapide et efficace d’avoir un avis, ce qui ne vous empêche pas de faire votre propre analyse, bien au contraire.

Tuto Apprendre en ligne n’a jamais été aussi simple – Tutoriels pour tous les niveaux.

Tuto Apprendre en ligne n’a jamais été aussi simple – Tutoriels pour tous les niveaux.