On le sait, Apple est réputé pour le sérieux de ses contrôles sur l’App Store. En théorie, chaque application qui y est disponible a été minutieusement examinée. Pourtant, des développeurs malins arrivent régulièrement à contourner ce filtre de sécurité, pour finalement proposer des applications loin d’être innocentes. Dernier exemple en date : des applications comme Univer Note, Micros Habits et Flower Butler, qui, sous des airs d’outils anodins, offraient en réalité un vaste catalogue de films et séries en streaming illégal. On vous raconte comment cela a été possible et ce que cela implique pour Apple et ses utilisateurs.

Table de Matieres

Univer Note, Micros Habits et Flower Butler : des applications faussement anodines

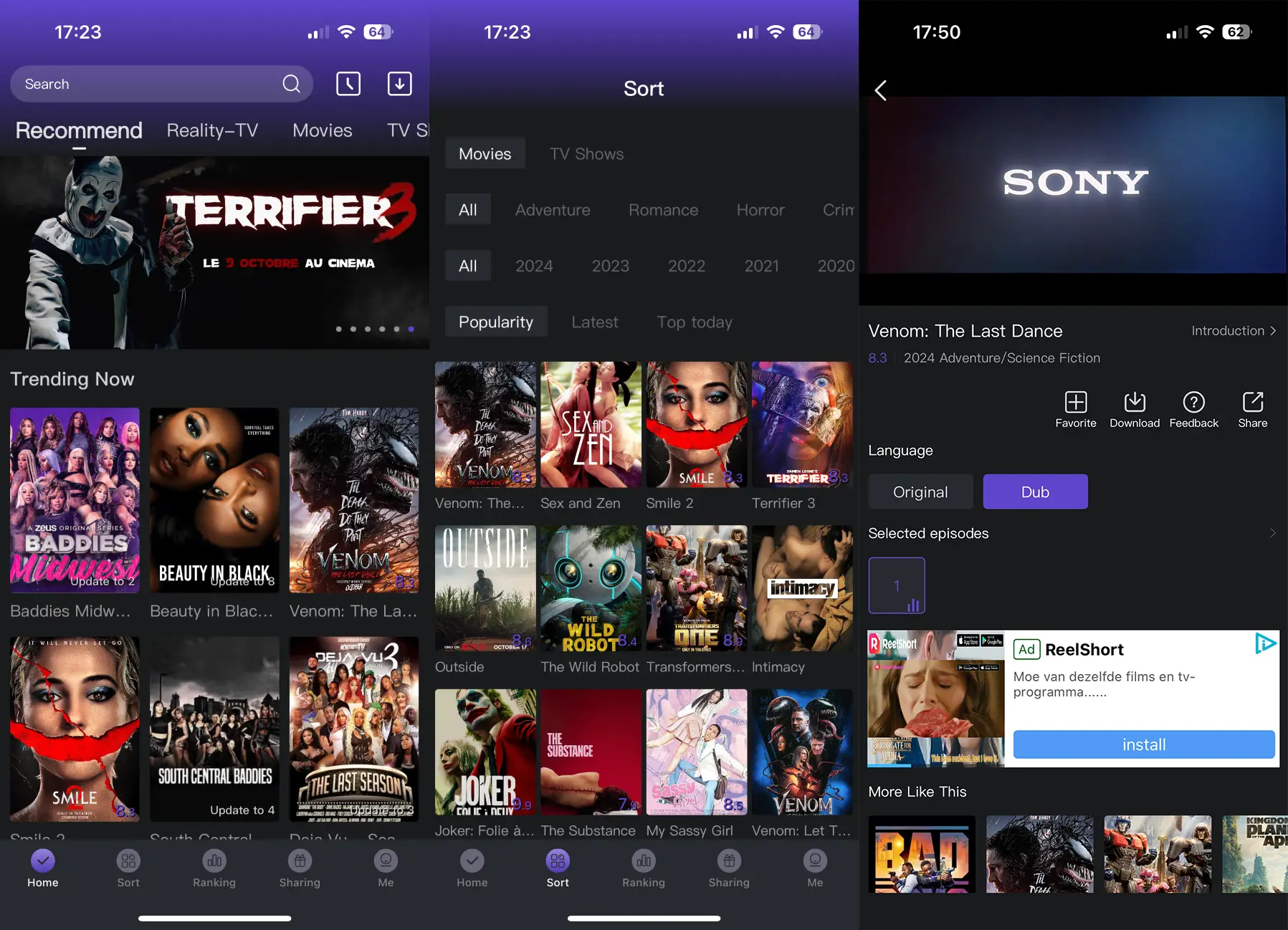

L’histoire commence comme beaucoup d’autres sur l’App Store. Univer Note, présentée comme une application de prise de notes, a rapidement grimpé dans le classement des téléchargements en France. Pourtant, cette app cachait un catalogue de streaming illégal, rassemblant des contenus provenant de plateformes comme Netflix, Disney+ et Apple TV+. Mais Univer Note n’est pas un cas isolé. Avant elle, Micros Habits, un faux gestionnaire de vie personnelle et Flower Butler, un soi-disant outil de jardinage, ont utilisé ce même procédé pour tromper la vigilance d’Apple et offrir du contenu piraté (sans doute le même auteur).

Ces applications se présentaient comme de simples outils du quotidien. Avec des descriptions banales et des commentaires élogieux probablement factices, elles réussissaient à convaincre les utilisateurs et, surtout, les modérateurs d’Apple. Une fois installées, elles révélaient leur vraie fonction : donner un accès gratuit aux derniers films et séries.

Le succès de ces applications ne vient pas de nulle part. Des vidéos circulent sur les réseaux sociaux, notamment sur TikTok et X, où des utilisateurs partagent des astuces pour accéder gratuitement aux dernières sorties cinématographiques et séries populaires. Ce bouche-à-oreille propulse en quelques heures ces applications en tête des téléchargements, attirant d’autant plus l’attention d’Apple… parfois trop tard.

On se demande alors : comment de telles applications parviennent-elles à échapper aux contrôles d’Apple ? La stratégie est bien rodée : les développeurs soumettent d’abord une version « propre » qui respecte les conditions d’utilisation. Une fois validée, une mise à jour discrète ajoute la fonction de streaming illégal. Ce procédé permet de passer inaperçu, du moins pendant un certain temps.

Apple dispose de contrôles rigoureux, mais avec le nombre d’applications à examiner, des failles subsistent. Ces cas illustrent bien les limites d’un système de validation qui, même avec une équipe conséquente, peine parfois à déjouer ces techniques de camouflage.

La réaction d’Apple : suppression et vigilance renforcée

Lorsque la fraude est découverte, la réaction d’Apple ne se fait pas attendre. Le 4 novembre 2024, Apple a retiré Univer Note, Micros Habits et Flower Butler de l’App Store. Mais à peine ces applications étaient-elles supprimées qu’une nouvelle, Airline Butler, faisait son apparition, avant d’être elle aussi supprimée. Et, à l’heure où nous écrivons ces lignes, d’autres applications similaires continuent de refaire surface, même si nous ne les citerons pas ici. Cela souligne la difficulté pour Apple de maintenir un contrôle total sur les contenus proposés sur sa plateforme.

Ce que cela implique pour les utilisateurs

Pour certains, ces applications représentent une aubaine : regarder des films et séries gratuitement. Mais cela n’est pas sans risque. Au-delà de la question de la légalité, ces applications peuvent aussi collecter des données personnelles et suivre l’activité des utilisateurs à des fins publicitaires. Utiliser de telles apps expose à des risques légaux et à des dangers pour la vie privée. Soyez donc vigilant 😉 !

Tuto Apprendre en ligne n’a jamais été aussi simple – Tutoriels pour tous les niveaux.

Tuto Apprendre en ligne n’a jamais été aussi simple – Tutoriels pour tous les niveaux.