What’s up guys ?

Un petit article rapide pour vous expliquer comment scruter les informations dans le journal d’évènement de Windows.

- Que sont les journaux d’événements ?

Les journaux d’événements sont des journaux collectés via le système d’exploitation Windows. Il existe différents types de journaux dans ces journaux. Les journaux d’application, les journaux de sécurité et les journaux système peuvent être donnés à titre d’exemple. Les journaux d’événements sont une ressource très importante pour comprendre si de nombreux processus sur le système ont eu lieu et pour avoir une compréhension des détails. Les analystes SOC utilisent souvent des journaux d’événements pour détecter la présence et l’activité de menaces sur le système. Par exemple :

English :

- Powershell activities

- Deleting event logs

- Starting and stopping services

- Creating a new scheduled task

- RDP activity

- Changing user privileges

- Failed login activities

French :

- Activités Powershell

- Suppression des journaux d’événements

- Démarrage et arrêt des services

- Création d’une nouvelle tâche planifiée

- Activité RDP

- Modification des privilèges d’utilisateur

Échec des activités de connexion

Ces actions font partie des actions les plus élémentaires observées dans toute cyberattaque. Par conséquent, l’analyse du journal des événements est vraiment importante pour trouver la cause première de la cyberattaque.

- Structure des journaux d’événements

Le nombre de composants du système d’exploitation Windows est assez important. Par conséquent, les journaux d’événements sont également en grand nombre. Tous ces enregistrements sont conservés dans un certain ordre. Chaque type d’enregistrement a une valeur « ID d’événement » pour le distinguer les uns des autres. Lors de l’analyse des journaux, un filtrage peut être effectué en fonction de la valeur « Event ID » afin de travailler avec moins de journaux et de travailler sur une sortie plus simple.

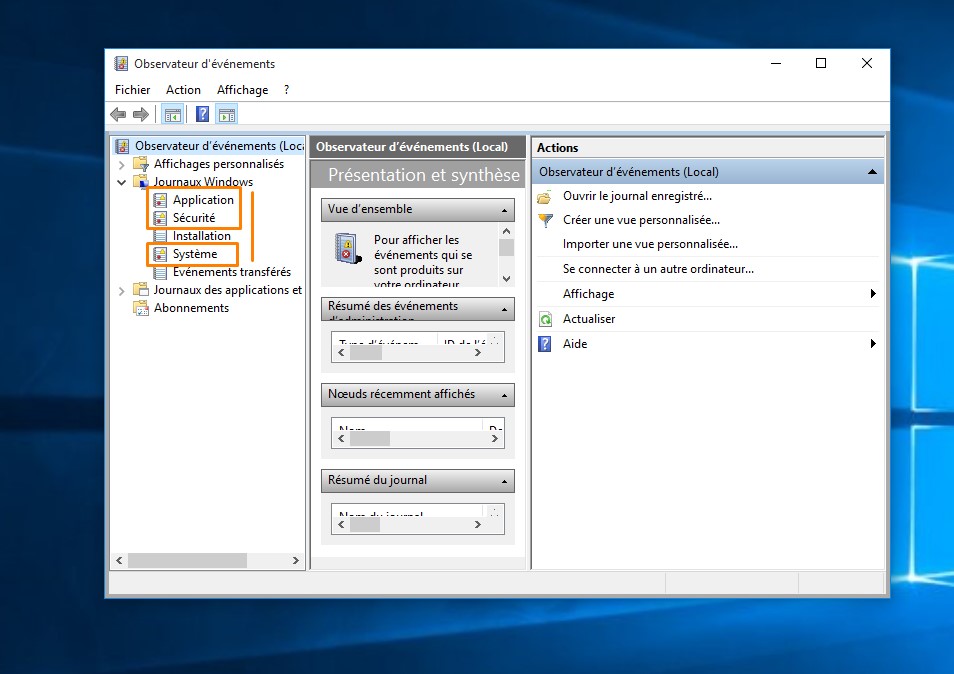

Dans les systèmes Windows, il existe trois principaux titres de journaux d’événements : « Application », « Système » et « Sécurité ».

Il fournit des enregistrements de journal liés aux applications du système. Par exemple, vous pouvez rechercher les erreurs reçues par une application antivirus exécutée sur le système.

C’est la zone où se trouvent les journaux créés par les composants de base du système d’exploitation. Par exemple, les journaux des opérations de chargement et de déchargement d’un pilote peuvent être trouvés ici.

Les enregistrements concernant l’authentification et la sécurité sont conservés ici.

- Affichage des journaux d’événements avec l’Observateur d’événements

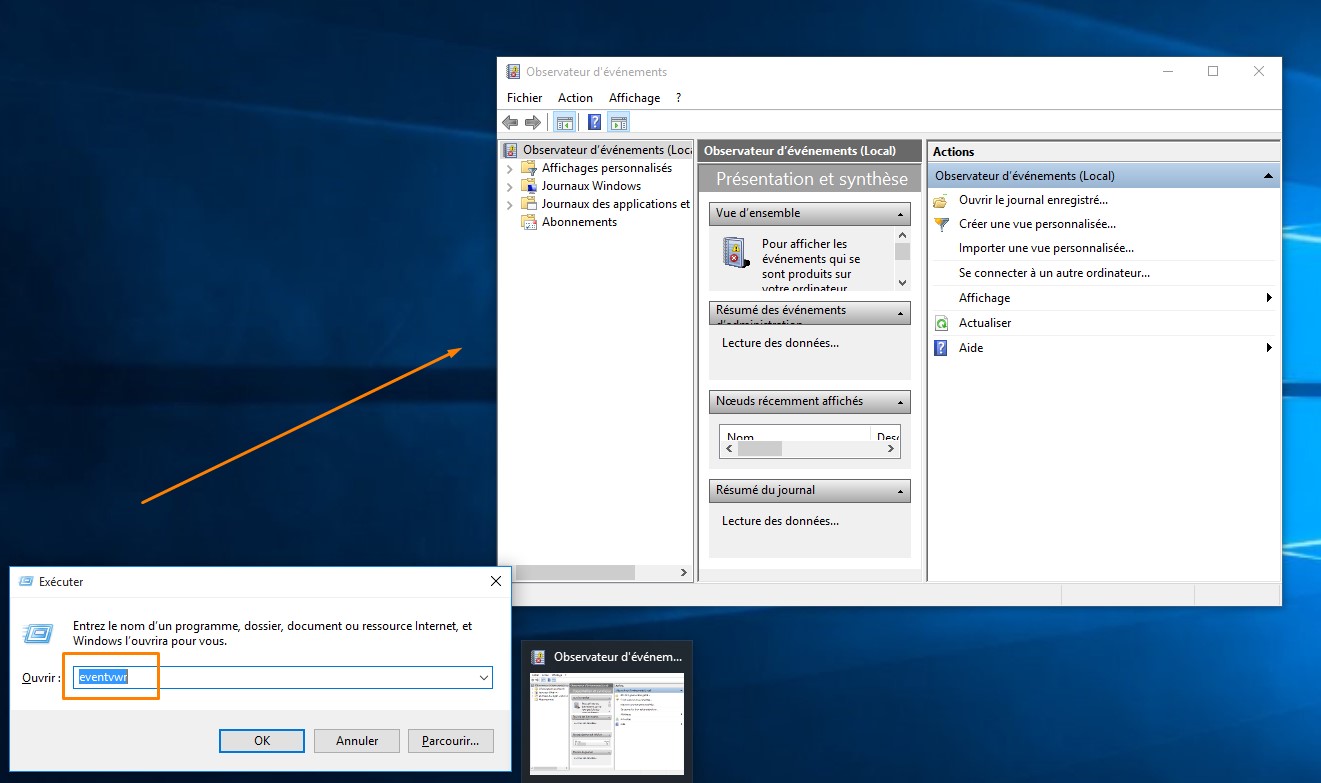

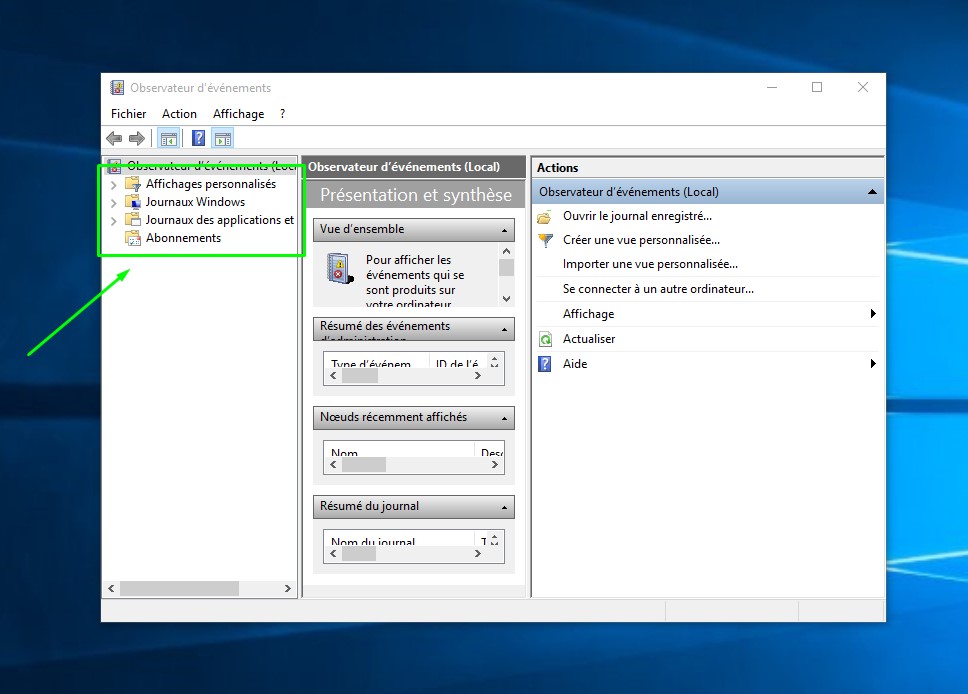

L’utilisation de l’interface utilisateur graphique (GUI) tout en travaillant sur les journaux d’événements peut être très pratique. Le programme « Event Viewer » est utilisé pour afficher les journaux d’événements à partir de l’interface utilisateur graphique sous Windows. Par exemple, j’ouvre le programme « Observateur d’événements »:

J’ouvre l’application « Exécuter » avec la combinaison de touches « Windows + R » et écrivons le nom de l’application que nous voulons exécuter : « eventvwr »

Lorsque le programme « Event Viewer » est ouvert, une fenêtre comme celle ci-dessus apparaît.

Dans cette fenêtre, le type de journal dans la catégorie souhaitée peut être sélectionné dans la section de gauche et l’analyse peut être effectuée.

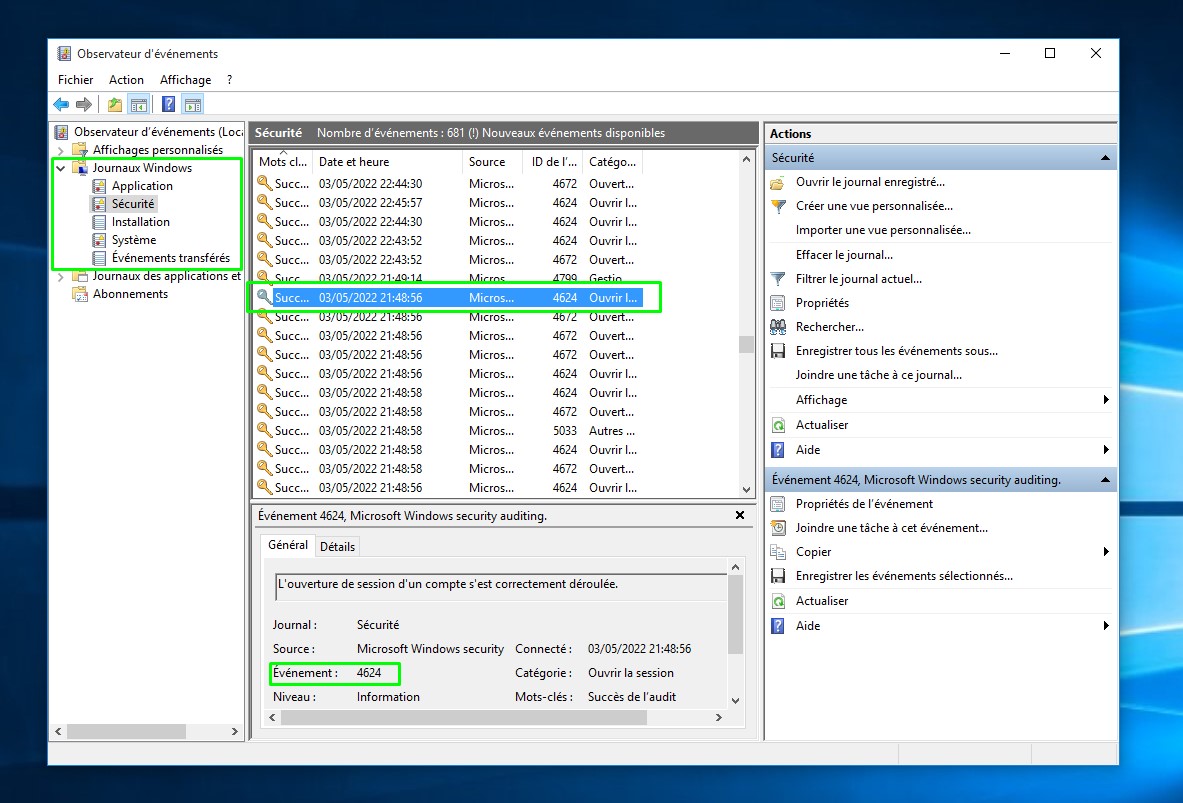

Pour les journaux de connexion réussis et infructueux, la section « Sécurité » doit être ouverte sous l’onglet « Journaux Windows ». Dans mon exemple li n’y en a pas…. La valeur « Event ID » pour les tentatives de connexion infructueuses est référencer par un numéro. Il n’est pas facile de garder à l’esprit les valeurs d’ID d’événement de tous les journaux. Par conséquent, une liste d’ID d’événement pouvant être consultée si nécessaire sera utile (curieux ? je vous laisse allez chercher sur Google )

- Filtrage des journaux d’événements

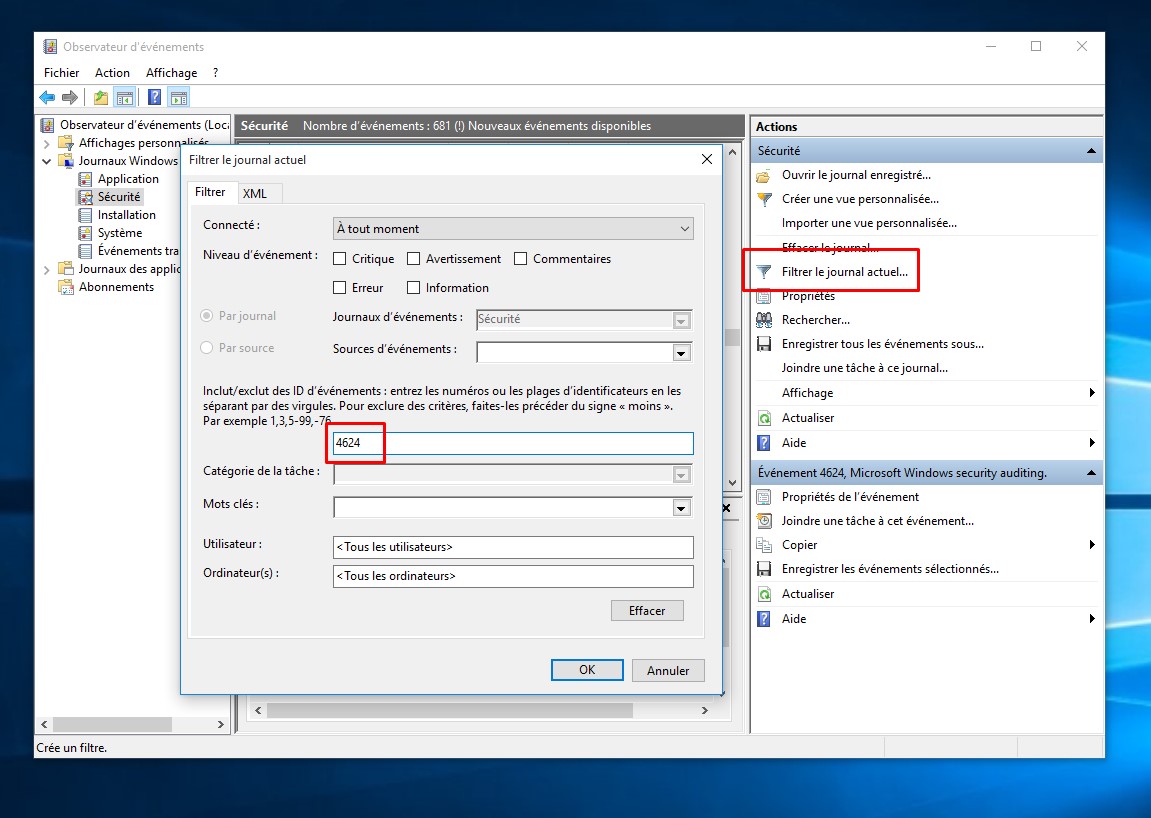

Étant donné que le nombre de journaux d’événements enregistrés sur le système peut être très important, il sera plus facile de les examiner par filtrage. Par exemple, avec l’option « Filtrer le journal actuel » à droite, s’il y avait des connexions soupçonneux je verrai uniquement ces derniers. Pour l’exemple je vous montre avec un simple évènement :

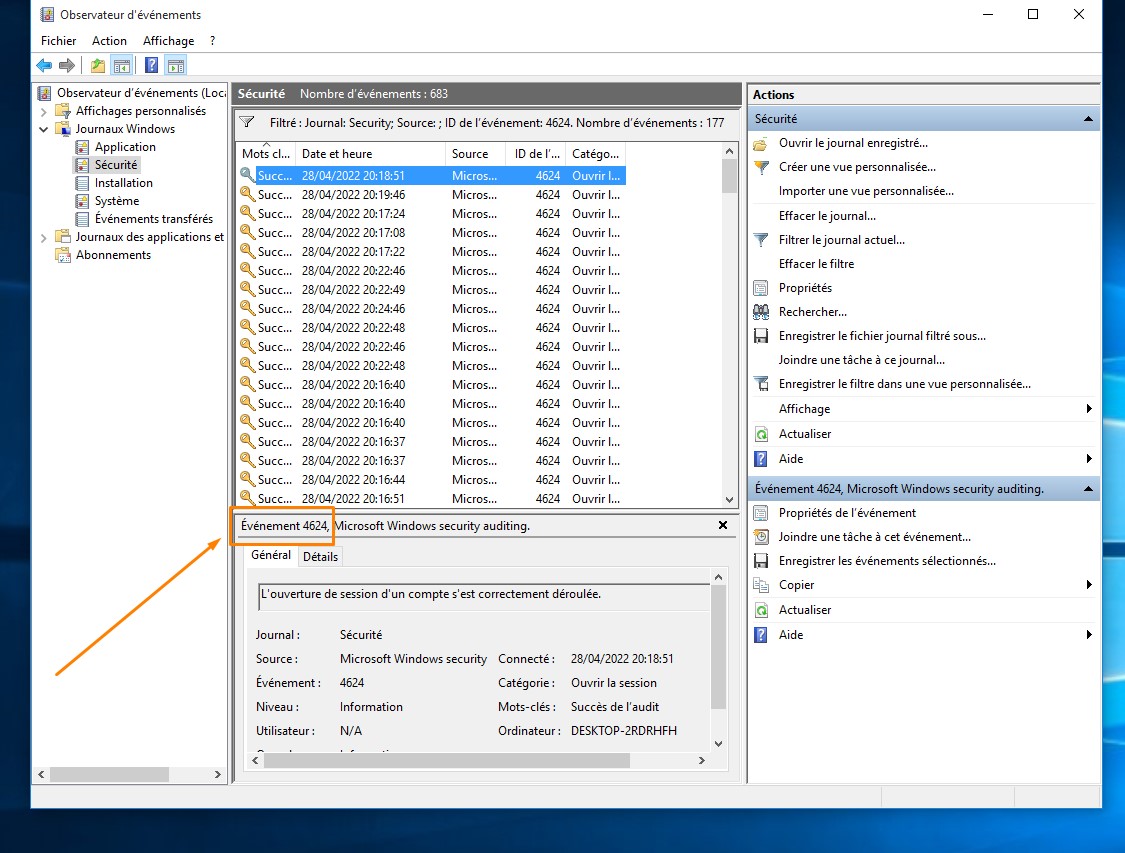

« 4624 » La valeur de l’ID d’événement est écrite à l’endroit indiqué dans l’image ci-dessus.

Seuls les journaux avec une valeur d’ID d’événement de « 4624 » sont affichés.

- Affichage des journaux d’événements via la ligne de commande

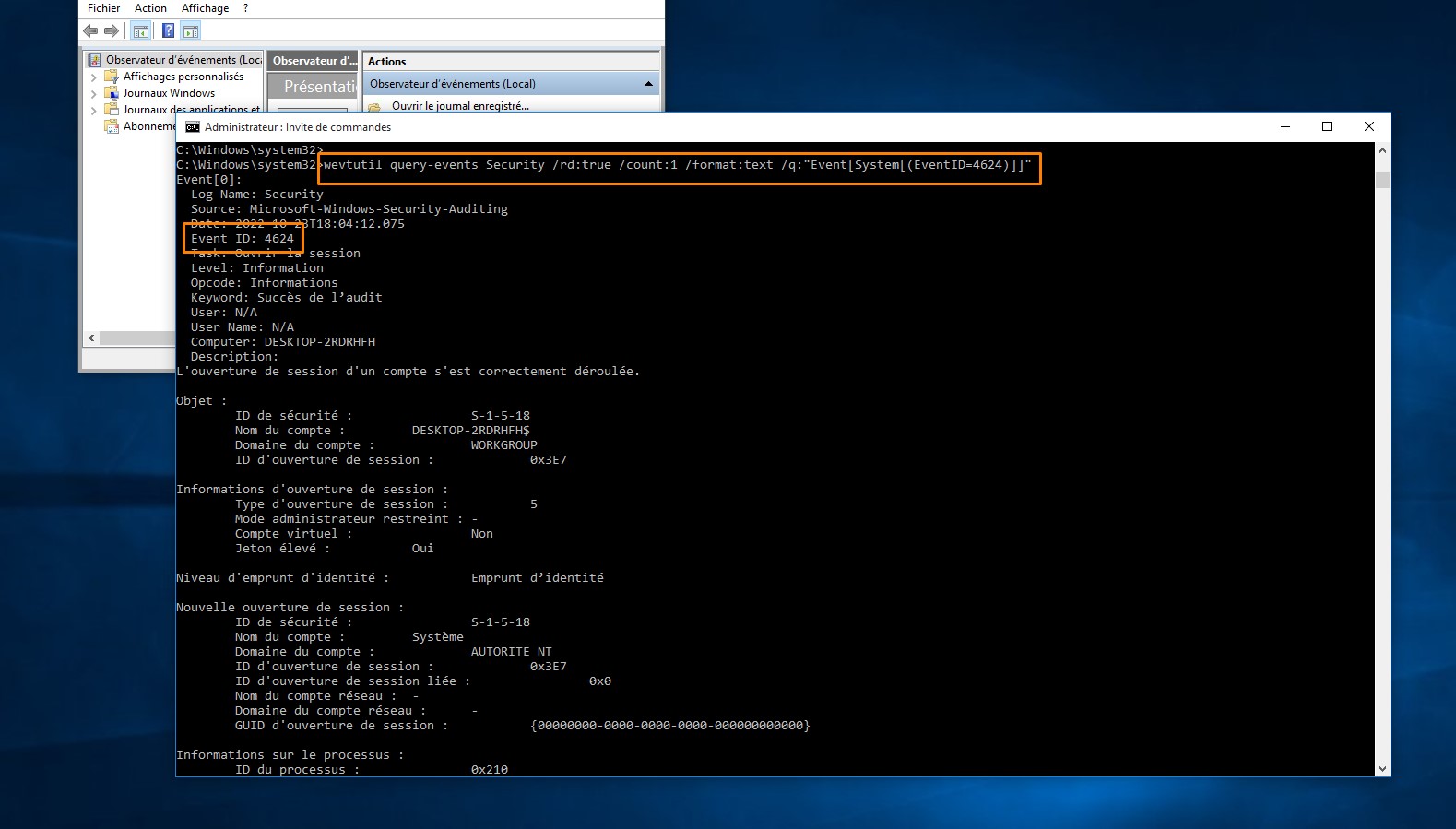

Les analyses du journal des événements peuvent également être effectuées via la ligne de commande. C’est la commande « wevtutil » qui permet d’examiner les journaux d’événements via la ligne de commande. Par exemple, examinons les journaux d’événements avec la valeur d’ID d’événement de « 4624 » :

wevtutil query-events Security /rd:true /count:1 /format:text /q: »Event[System[(EventID=4624)]] »

Remarque : lors de l’exécution d’inspections du journal des événements sur la ligne de commande, la ligne de commande doit être exécutée avec des droits d’administrateur, sinon elle donnera une erreur d’autorisation.

Les explications des paramètres appliqués dans la commande sont les suivantes :

Paramètre « query-events » : requête d’événements à partir d’un journal ou d’un fichier journal.

Paramètre « /rd » : Sens inverse.

Paramètre « /count » : nombre de journaux.

Paramètre « /format » : Format de sortie.

Paramètre « /q » : XPathQuery.

Voilà les amis, encore une fois on arrive à la fin d’un article… pour ceux qui ne connaissez pas encore les journaux d’évènement eh bien maintenant c’est fait. Si vous avez des questions ou voulez avoir plus de renseignements concernant cet article n’hésitez pas à me contacter.

Pour tout question ou demande laisser un commentaire ou vous pouvez me contacter directement depuis ma page Facebook (hackingeek).

À très vite PEACE !!!

Tuto Apprendre en ligne n’a jamais été aussi simple – Tutoriels pour tous les niveaux.

Tuto Apprendre en ligne n’a jamais été aussi simple – Tutoriels pour tous les niveaux.