Pour les administrateurs systèmes la capacité à diagnostiquer et résoudre les problèmes de réseau rapidement et efficacement est important. Linux, étant l’un des systèmes d’exploitation les plus utilisés pour les serveurs et les infrastructures réseau, offre une puissante palette d’outils pour le diagnostic réseau. Cette documentation vise à vous aider à maitriser les commandes Linux essentielles pour le diagnostic réseau.

Nous vous presentons 10 commandes vraiment indispensable pour l’utilisation du Réseau dans Linux.

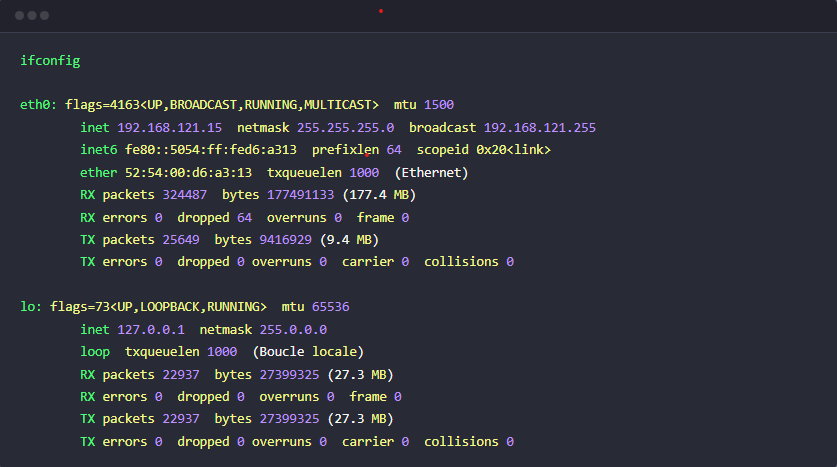

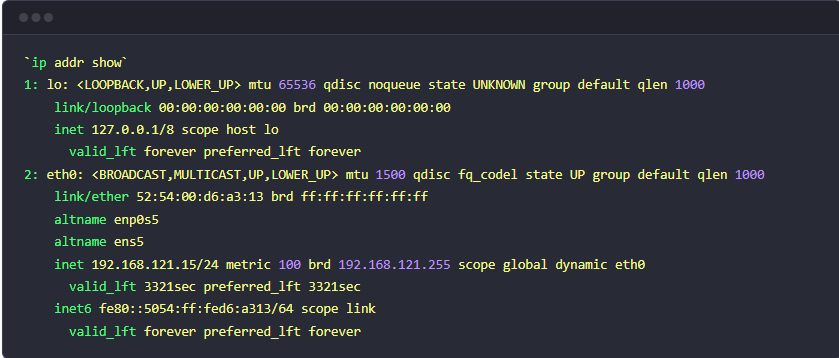

- ifconfig : Cette commande permet de configurer les interfaces réseau, afficher les paramètres IP et MAC, activer ou désactiver une interface, etc.

- ping : Une commande simple qui permet de vérifier la connectivité avec une adresse IP ou un nom d’hôte.

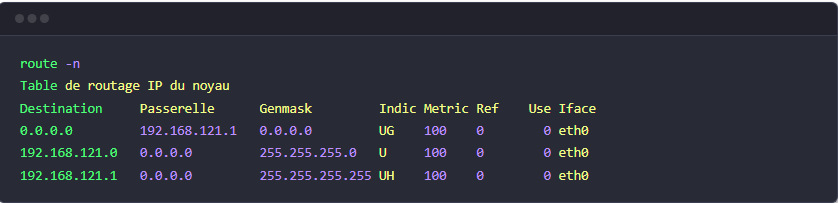

- route : Cette commande permet de gérer les tables de routage, afficher les routes actives, ajouter ou supprimer des routes, etc.

- netstat : Permet de visualiser les connexions réseau actives, les statistiques, les ports ouverts, etc.

- iptables : La commande principale pour la configuration du pare-feu netfilter. Elle permet de gérer les règles de filtrage des paquets.

- ssh : Utilisé pour établir une connexion sécurisée avec un serveur distant via le protocole SSH.

- scp : Une commande pour copier des fichiers de manière sécurisée entre deux hôtes distants en utilisant le protocole SSH.

- dig : Cette commande est utilisée pour effectuer des requêtes DNS et obtenir des informations sur les enregistrements DNS d’un domaine.

- nmap : Une commande de numérisation de réseau qui permet de découvrir les hôtes actifs, les services ouverts, etc.

- tcpdump : Permet d’intercepter, d’afficher et de capturer les paquets réseau en temps réel. Très utile pour le dépannage réseau.

Tuto Apprendre en ligne n’a jamais été aussi simple – Tutoriels pour tous les niveaux.

Tuto Apprendre en ligne n’a jamais été aussi simple – Tutoriels pour tous les niveaux.