À la fin de cet article, vous aurez en poche 7 stratégies qui vont vous aider à améliorer considérablement la sécurité de votre smartphone ainsi que votre vie privée.

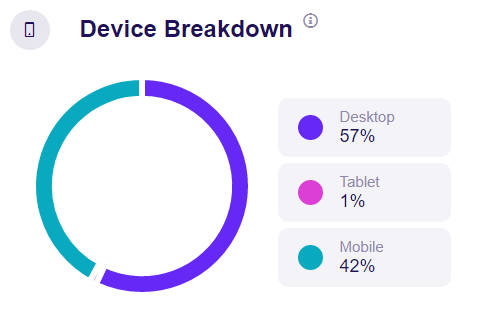

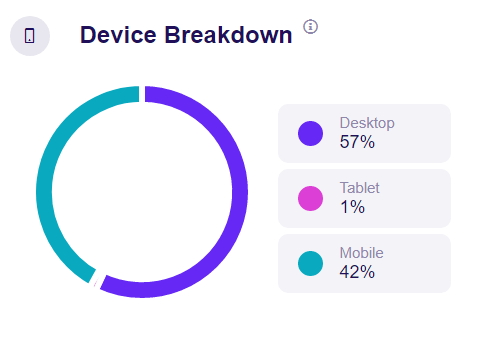

J’étais en train de voir les statistiques de trafic sur mon site ces derniers mois, voici les différents type de dispositifs utilisés pour consulter HackinGeek.com :

Comme vous le voyez 42% des visiteurs utilisent leurs smartphones pour surfer sur le web, et si vous faites partie de ces 42% (ou du 1%) , ça serait bien de connaitre quelques trucs à appliquer sur votre smartphone pour le rendre plus immunisé aux attaques des pirates.

En écrivant cet article, je pense notamment au gens qui donnent à leurs enfants accès à ce type de dispositifs (smartphone, tablette ..etc), ce que je trouve délétère sur le plan éducatif des enfants, mais quand même, ces étapes que je vais partager avec vous ici peuvent minimiser les risques de la jungle qu’on appelle « internet » sur vous et votre entourage.

Je vais partir du principe que vous avez un système Android, mais les concepts que je vais vous montrer sont généralement communs pour tous les systèmes d’exploitation.

Table de Matieres

- 1 1- Mettez à jour votre système :

- 2 2- Sachez d’où viennent vos applications :

- 3 3- Utiliser un navigateur sain :

- 4 4-Rooter votre smartphone, pourquoi ?

- 5 5- Ne Cliquez pas n’importe où !

- 6 6- Évitez de charger votre téléphone dans les ports publics !

- 7 7- Ne vous connectez jamais à un réseau qui ne vous appartient pas !

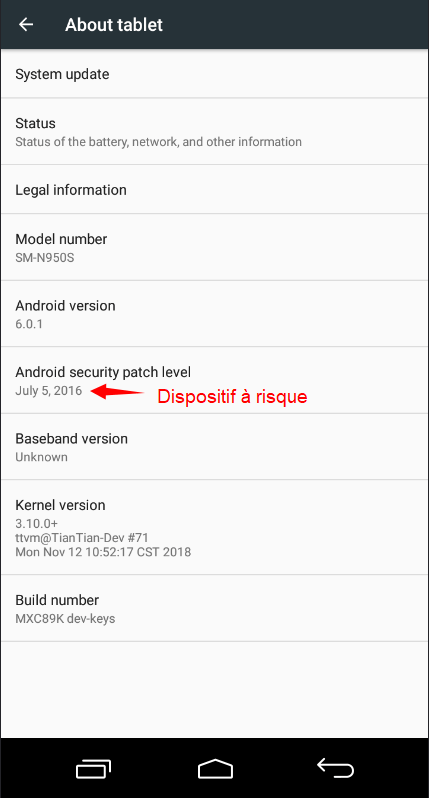

1- Mettez à jour votre système :

Pas besoin de vous le rappeler ! Mais ce que je remarque, c’est que 99% s’inquiètent de leurs espaces disques plus que leur sécurité, du coup, ils désactivent carrément les notifications de mise à jour, ne me dites pas que vous en faites pas partie !

La vérité, c’est que, juste en mettant à jour votre système, vous réduisez le risque d’attaque par 50%, en plus ce n’est pas difficile de le faire : c’est automatique et gratuit ! Donc veillez toujours à ce que les notifications de mises à jour sont activées et activer aussi leurs installations automatiques.

Si votre dispositif ne reçois plus les mises à jour parce qu’il est trop « vieux » pour ça, pensez à le remplacer par un autre plus jeune.

2- Sachez d’où viennent vos applications :

C‘est important de comprendre que ce n’est pas difficile de créer une application malveillante, en fait, ça ne prend que quelques minutes pour créer un petit fichier.apk avec une belle icône de PubG avec un outil comme msfvenom (pour les connaisseurs), et une fois installé sur votre machine, le pirate aura accès direct à votre smartphone.

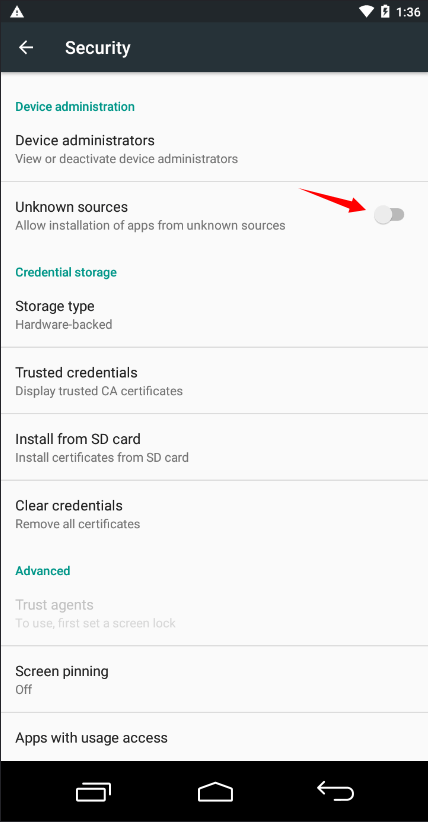

Donc, il est crucial d’activer la fonctionnalité qui empêche l’installation de logiciels qui ne proviennent pas d’une source de confiance, en faisant ainsi, vous allez éviter beaucoup de problèmes et de mots de tête.

Je sais pas comment font les gens pour surfer sur le web avec toutes ces publicités qui les bombardent tout au long de la journée, pour moi c’est impossible.

Non seulement ça consomme votre concentration limitée, mais en plus, les publicités représentent un terrain fertile pour les codes malveillants, et comme vous l’avez deviné, ça ne prend qu’un seul clique (ou touche) pour vous faire tomber dans le piège !

La solution : un navigateur qui bloque toutes sortes de publicité (surtout sur YouTube), bien sûr, vous pouvez juste installer une extension sur Firefox ou chrome, mais je recommande une solution plus « complète » comme « brave ».

Ça fait près d’un an que j’utilise « brave » et honnêtement, c’est le meilleur navigateur que j’ai utilisé jusqu’à maintenant, je l’ai sur mon laptop et mon iPhone et pour ceux parmi vous qui ont des enfants, vous ne voulez surtout pas que vos enfants se remplissent leurs crânes avec de la merd*** …. Donc installez « brave » maintenant.

4-Rooter votre smartphone, pourquoi ?

Bon, je vois dernièrement apparaître cette mode de rooter son smartphone, c’est devenu tellement cool qu’on root son téléphone sans aucune raison valable.

C’est vrai que le routage vous donne plus de contrôle sur votre smartphone, mais au dépens de votre sécurité ! Surtout si vous ne comprenez pas en système d’exploitation Linux, un pirate qui arrive à exploiter votre dispositif rooté va avoir un accès administrateur sur celui-ci, ce qui veut dire que dans ce cas-là vous êtes foutus 😉.

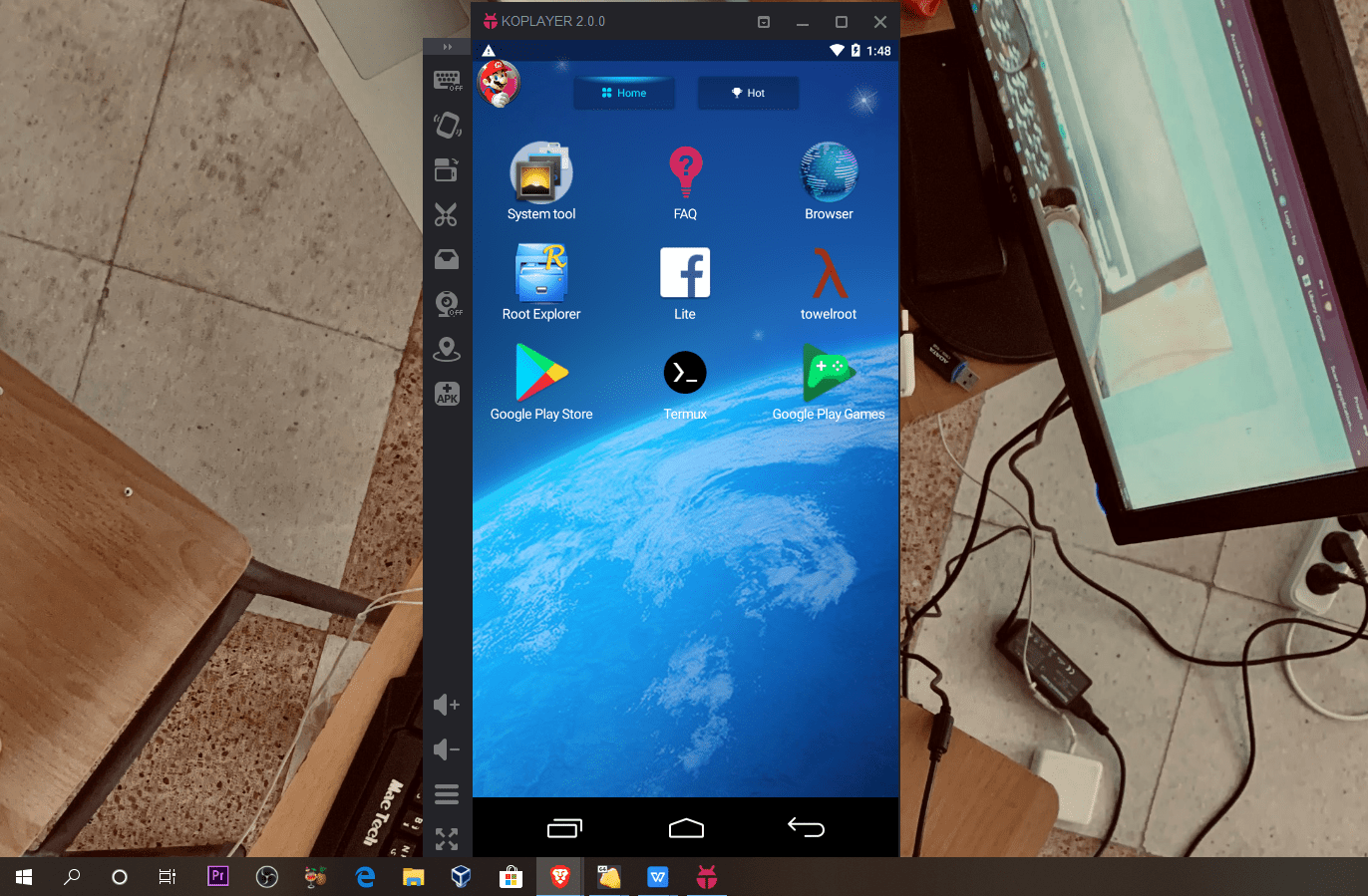

Vraiment, ça vaut pas le coup de rooter son Android (ou iPhone) pour installer un jeu qu’on ne sait pas qui l’a développé, ce que je vous propose, c’est d’installer un émulateur sur votre ordinateur et l’utiliser comme un lab d’expérimentation, tout comme je l’ai fait avec KOPLAYER.

5- Ne Cliquez pas n’importe où !

Les gars, réfléchissez avant de cliquer ! Les pirates ont fait fortune juste en manipulant leurs victimes à cliquer des liens de phishing.

Le challenge, c’est qu’il n’y a pas de logiciel qui va vous aider à détecter les tentatives de phishing à 100%, du coup, ça repose entièrement sur votre vigilance : toujours vérifier le nom de domaine, facebook.com et facbook.com, ça se ressemble mais c’est pas la même chose donc faites attention.

6- Évitez de charger votre téléphone dans les ports publics !

Ce truc est récent, il s’est avéré qu’on peut injecter du code malveillant à votre smartphone rien qu’en le branchant à un port de chargement (dans un aéroport par exemple), et quand on y pense, c’est totalement logique est faisable !

Vous utiliser le même câble pour charger votre smartphone ainsi que pour le transfert de fichiers de votre Android à votre laptop, et bien, avec le même mécanisme, on peut transférer des malwares vu que le véhicule est le même.

Solution : achetez-vous un power Bank 😄 .

7- Ne vous connectez jamais à un réseau qui ne vous appartient pas !

De nos jours, c’est devenu tellement facile de créer de faux points d’accès et de manipuler leurs utilisateurs à divulguer des informations sensibles qu’un script kiddie peut le faire en quelques minutes.

Et ne sous-estimez pas la puissance de ces attaques, j’ai mené pas mal de tests d’intrusion à succès qu’avec l’ingénierie sociale, et entre nous, les gens font confiance à n’importe qui (pirates inclus).

Toujours vérifier le nom du réseau auquel vous êtes connectés et éviter les réseaux publiques. En gros soyez un peu maniaque 😇.

Voilà, ce sont les 7 étapes que vous devriez implémenter à votre stratégie « sécurité et vie privée ». Et comme vous venez de le voir, c’est simple à mettre en place vu que ça ne demande aucune compétence technique ou quoi que ce soit, c’est du bon sens enfin de compte.

Bien sûr, il y a beaucoup de choses à traiter dans ce domaine mais ce qui compte vraiment c’est de mettre en action le savoir que vous avez et d’y aller pas à pas, si vous avez aimé l’article, mettez un pouce bleu (oups, y a pas de pouce bleu ici ! Pas grave : laissez un commentaire à sa place :)).

On se retrouve dans le prochain article …. Peace.

Tuto Apprendre en ligne n’a jamais été aussi simple – Tutoriels pour tous les niveaux.

Tuto Apprendre en ligne n’a jamais été aussi simple – Tutoriels pour tous les niveaux.